Qué servicios realmente protegen tus mensajes, cuáles no, qué información sigue siendo visible y cómo aplicar cifrado real en la práctica con tus propias claves.

En los últimos años, la privacidad digital pasó de ser un tema técnico a una preocupación cotidiana. Mensajes, correos y archivos circulan constantemente por servicios que prometen seguridad, pero no todos protegen la información de la misma manera. El concepto clave detrás de esa protección es el cifrado de extremo a extremo (E2EE) el cual aparece como el salvador!, una de las herramientas más robustas para proteger la confidencialidad de las comunicaciones. Pero la verdad es otra…..su funcionamiento, sus limitaciones y su implementación real en distintas plataformas no siempre son evidentes.

¿Qué es el cifrado de extremo a extremo?

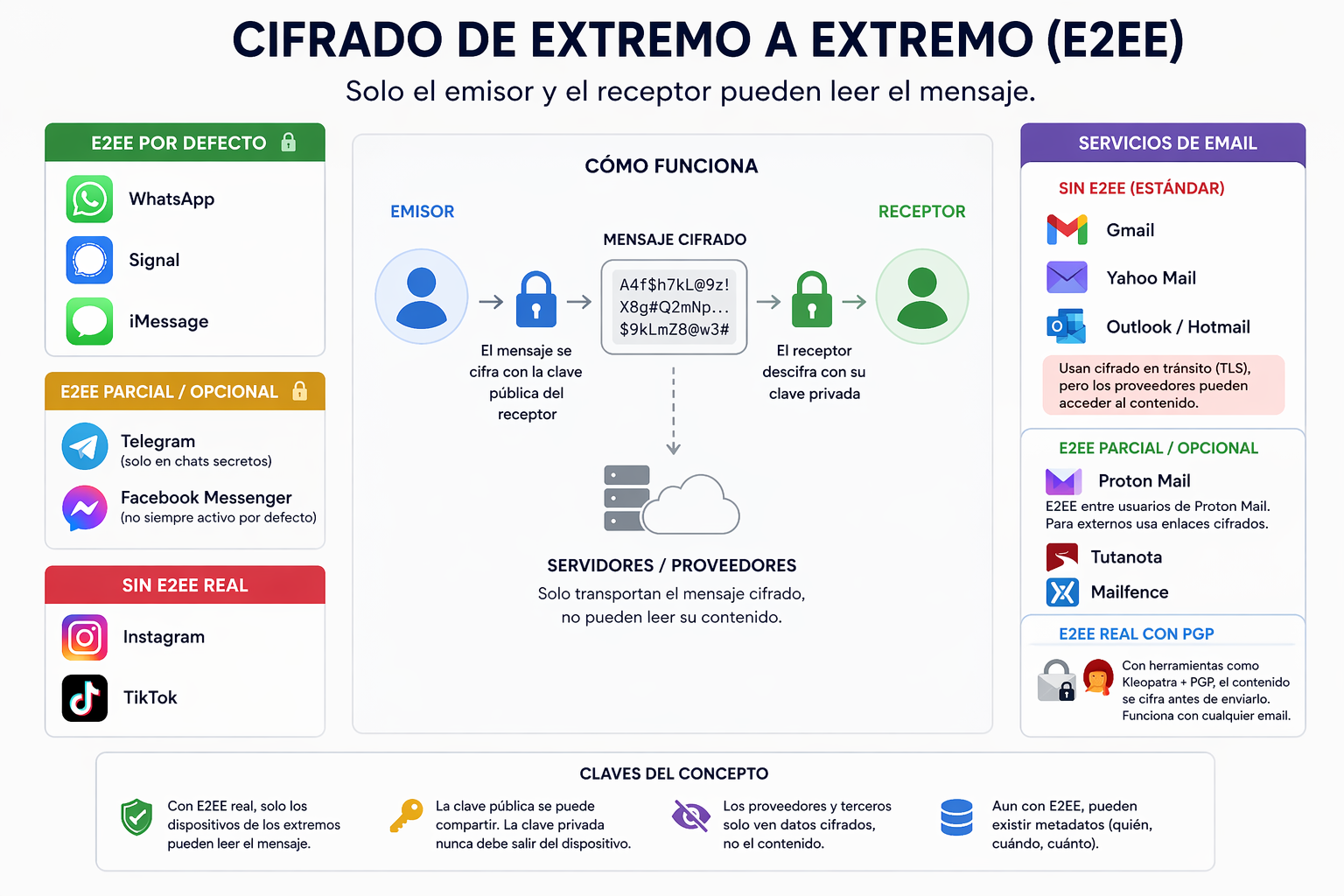

Es un mecanismo que garantiza que solo el emisor y el receptor pueden leer el contenido de un mensaje.

Para entenderlo mejor: Si yo escribo en un papel y se la doy a un «intermediario, proveedor, vecino, etc» para que se la de a mi familia, y ese papel no esta en un sobre «oscuro, imposible de abrir o romper, y que si al romperlo ya no se veria el mensaje del papel» ¿que impediria que el intermediario me lea el mensaje? El encriptado es «un algo que se le hace al mensaje» que hace que solo el que lo envia y lo recibe pueden leerlo.

A diferencia del cifrado “tradicional”:

- En un sistema sin E2EE, el proveedor del servicio puede acceder al contenido.

- En un sistema con E2EE, el contenido está cifrado desde el origen y solo se descifra en el dispositivo del destinatario.

Este modelo se basa en criptografía de clave pública:

- Clave pública → se comparte

- Clave privada → se mantiene en secreto

Plataformas: quién cifra y quién no

La idea ahora es contarte un poquito como estamos a nivel global con las apps que se utilizan a diario:

Signal: Aplicación de mensajeria con orientación en la privacidad! Pionera en usar Cifrado de extremo a extremo. LINK

Whatsapp: Cifrado de Extremo a Extremo por defecto. Implemento el cifrado de SIGNAL. Peroooooo tiene algunos problemitas por que parece que miente: https://www.infobae.com/tecno/2026/01/27/demandan-a-meta-en-estados-unidos-por-presuntamente-enganar-sobre-el-cifrado-de-extremo-a-extremo/

Telegram: Si bien tiene Cifrado de Extremo a Extremo no esta habilitado por defecto. Solo se activa cuando en cada usuario le pones Secrets Chats (o Iniciar Chat Secreto).

Instagram: No cuenta con cifrado de extremo a extremo.

IMesagge: Implementa cifrado de extremo a extremo (usuarios de iphone)

Facebook Messenger: Implementación progresiva de cifrado de extremoa extremo.

Tiktok: No cuenta con cifrado de extremo a extremo

En cuanto a los servicios de mail no hay encriptacion de extremo a extremo en yahoo, gmail, outlook o hotmail. La unica que ofrece un servicio denominado Zeroaccess es ProtonMail sin embago se encripta cuando va de proton a proton, si sale de su entorno, por ejemplo un mail que va de proton a gmail, no tiene cifrado de extremo a extremo.

Cifrado vs. Acceso: el debate actual

El cifrado fuerte plantea un conflicto estructural:

- Privacidad del usuario

- Acceso por parte de autoridades

De un tiempo a esta parte distintos gobiernos han propuesto mecanismos para acceder a comunicaciones cifradas (los llamados backdoors), argumentando necesidades de seguridad. Sin embargo, desde el punto de vista técnico:

«Un sistema con puerta trasera deja de ser seguro para todos.»

Además, incluso en sistemas con E2EE, existen vectores alternativos de acceso:

- Metadatos (quién habla con quién)

- Copias de seguridad en la nube

- Dispositivos comprometidos

¿Por qué muchas plataformas no usan E2EE?

La ausencia de cifrado extremo a extremo no es casual. Responde a varios factores:

- Modelo de negocio

Servicios como Instagram dependen de:

- Análisis de contenido

- Segmentación publicitaria

- Entrenamiento de modelos

El E2EE limita estas capacidades.

- Moderación de contenido

Sin acceso al contenido:

- Es más difícil detectar abuso, fraude o contenido ilegal

- Esto genera tensiones regulatorias.

- Complejidad técnica y de uso

El cifrado fuerte implica:

- Gestión de claves

- Riesgo de pérdida de acceso

- Mayor fricción para el usuario

En otros paises se dice «El problema es que el cifrado funciona demasiado bien»

Les dejo un listado de noticias nacionales e internacionales donde pueden leer cuestiones de estas:

Europa quiere eludir el cifrado de Whatsapp y Signal: https://www.lemonde.fr/en/pixels/article/2024/04/22/europol-wants-to-bypass-whatsapp-and-signal-encryption_6669181_13.html?utm_source=luiszambrana.ar#

El organismo de control británico afirma que crear aplicaciones como Signal o WhatsApp podría ser una «actividad hostil»: https://www.techradar.com/vpn/vpn-privacy-security/creating-apps-like-signal-or-whatsapp-could-be-hostile-activity-claims-uk-watchdog?utm_source=lusizambrana.ar#

Peritaje de $LIBRA compromete a Karina y Javier Milei: mensajes con imputados borrados y vínculos cripto: https://elargentinodiario.com.ar/zona-destacada/27/02/2026/peritaje-de-libra-compromete-a-karina-y-javier-milei-mensajes-con-imputados-borrados-y-vinculos-cripto/?utm_source=luiszambrana.ar

Pidieron informes a Telegram y X para identificar a los integrantes de Chronus: https://www.quepasasalta.com.ar/policiales/hackeo-argentina/?utm_source=luiszambrana.ar

Caso ANDIS: los documentos que prueban como Spagnuolo entregó un celular sin chats antiguos de WhatsApp: https://tn.com.ar/politica/2025/09/23/caso-andis-los-documentos-que-prueban-como-spagnuolo-entrego-un-celular-sin-chats-antiguos-de-whatsapp/?utm_source=chatgpt.com

Análisis forense: ¿Como trabaja un perito con toda esta seguridad? qué se puede recuperar según la plataforma

Para mi forma de ver y creo que de muchos, la regla general es «En la práctica forense, rara vez se “rompe” el cifrado: se rodea.»

Aunque una aplicación utilice cifrado de extremo a extremo, eso no implica que la información sea inaccesible en todos los casos.

En un análisis forense digital, el foco no suele estar en “romper el cifrado”, sino en:

- Acceder al dispositivo

- Extraer datos locales o copias

- Analizar metadatos y patrones de uso

Técnicas comunes en peritajes

En Argentina, el análisis forense de un teléfono está bastante encuadrado por reglas de legalidad, cadena de custodia y reproducibilidad. Estas son las metodologías más habituales, independientemente de la app y claramente para lectura del ciudadano «no perito» ya que la idea no es entrar en las herramientas utilizadas sino ne la idea global para que se entienda el articulo.

Extracción del dispositivo

- Copia lógica o física del teléfono o computadora

- Uso de herramientas forenses certificadas

- Acceso a bases de datos locales de las apps

Análisis de backups

- Copias en la nube (Google Drive, iCloud)

- Muchas veces no están cifradas de extremo a extremo

- Pueden contener historiales completos

Metadatos

Incluso con E2EE, se puede obtener:

- Quién se comunica con quién

- Frecuencia

- Horarios

- Tamaño de mensajes

Esto permite a los peritos reconstruir relaciones y eventos!!

Equipos sincronizados

- PCs con sesiones abiertas

- Versiones web (ej: navegador)

- Archivos descargados automáticamente

Acceso al dispositivo desbloqueado

Si el equipo está desbloqueado:

- Se puede acceder a conversaciones directamente

- El cifrado ya no protege (porque el usuario está autenticado)

Acceso al dispositivo BLOQUEADO

En la práctica, cualquier intervención que altere el estado del dispositivo (como root/jailbreak), implique forzar accesos o modificar el sistema, debe estar expresamente autorizada dentro de la medida judicial (orden de allanamiento/pericia), o al menos ser necesaria y proporcional al objeto de la prueba.

Enfoque forense preferido

Los peritos suelen priorizar métodos no invasivos como Extracción lógica (sin modificar el sistema), Extracción física con herramientas forenses certificadas, y Adquisición en modo lectura (cuando es posible); ya que «El objetivo» es preservar la integridad de la evidencia.

¿Cuándo aparece el root/jailbreak?

Se plantea solo cuando: No hay otra forma de acceder a la información relevante, y está justificado técnicamente, y está autorizado (o luego validado) en el marco judicial.

Aun así, es una práctica sensible porque puede modificar timestamps (tiempos u horarios de los archivos), generar nuevos archivos del sistema y alterar logs (los logs son registros de lo que pasa en el sistema)

¿Qué pasa si la defensa cuestiona esto?

Tu ejemplo es muy realista. La defensa podría plantear algo así como:

“El procedimiento utilizado altera el sistema y compromete la integridad de la evidencia”.

¿Cómo se evalúa eso?

No invalida automáticamente la prueba, pero sí:

- obliga a justificar el método

- exige documentación detallada

- requiere que sea reproducible

- Qué tiene que demostrar el perito

Para que la evidencia sea válida, normalmente se apoya en:

- Cadena de custodia

- Metodología documentada

- Integridad (hashes)

- Justificación técnica

Criterio en la práctica argentina

En términos generales: La prueba no se invalida automáticamente por ser intrusiva pero pierde fuerza si no está bien fundamentada o documentada

Puede ser cuestionada o relativizada si no hay autorización clara, no se preservó la integridad y/o no es reproducible.

Entonces… ¿Como hace una persona, funcionario, ceo de empresa para enviarle algo a otro con un cifradod de extremo a extremo?

Claro, si llegaste hasta aca por que te intereso el artículo todo lo detallado parece que fuera imposible enviar algo a alguien sin que se pueda leer en el camino. Lo sierto es que existen herramientas que permiten que todo «sea un poco más seguro» (claramente un poco más complicado para el usuario tambien.

Endurecimiento básico: proteger la información en el equipo

Si tenes un equipo de soporte que te puede ayudar no dudes en mostrarle este articulo por que seguramente mucho de lo que nombre no lo estan haciendo y son pautas «imperiosas» para la seguridad de los activos de una empresa/institución.

La seguridad no depende solo de la comunicación empieza por el dispositivo

Mucha seguridad en programas etc etc y que pasa si te roban la notebook? claro, te quitan el disco y lo pueden clonar facilmente, revisar, ver sus archivos y de más. Un equipo comprometido invalida cualquier cifrado posterior. Por eso, el primer paso es proteger los datos en reposo

¿Como cifro un disco completo en windows? La respuesta esta en el uso de Bitlocker (recomendada para windows por que viene incluido). Otra de las herramientas no solo para cifrar un disco completo sino tambien que particiones es Veracrypt. Es muy buena y más potente en cuanto a las cosas que se peuden hacer con bitlocker además es valida en plataforma como Linux. Otra para linux seria LUKS

¿Con que herramienta cifro archivos antes de enviarlos? Una herramienta PGP sencilla de usar es Kleopatra te permite cifrar algo mandarlo por cualquier medio y que el usuario final pueda decifrarlo ya que tendra tu llave publico de ante mano.

Proximamente hare un par de articulos de herramientas para puedan ponerlo en práctica! No todo esta perdido y siempre se puede ser un poquito más privado.

Como siempre, si les gusto el artículo compartan para llegar a muchos más